Noņem GandCrab vīrusu - 2018 atjaunināšana

GandCrab vīrusa dzēšanas instrukcija

Kas ir GandCrab izspiedējvīruss?

GandCrab izspiedējvīruss – šifrētājvīruss, kas izplatās ar Magnitude Exploit Kit palīdzību

GandCrab ir viens no zināmākajiem 2018. gada vīrusiem . Tas jau ir inficējis vairāk nekā 50 000 datoru un un šī vīrusa izstrādātāji ar tā palīdzību ir nopelnījuši vairāk nekā 600 000$. Vīruss tika atklāts janvārī un tā izplatīšanas sistēmas nemitīgi tiek atjaunotas. Sākotnēji GandCrab tika izplatīts ar dažādu sociālās inženierijas kampaņu un ļaunprātīgu mēstuļi palīdzību, taču šobrīd vīrusa izplatīšana balstās uz Magnitude Exploit Kit (EK), kurš tiek izmantots arī Magniber izspiedējvīrusa pavairošanā. GandCrab ne tikai lieto .gdcb faila paplašinājumu šifrēto failu iezīmēšanai, bet arī pievieno .crab faila paplašinājumu.

| Nosaukums | GandCrab |

|---|---|

| Ļaunatūras veids | Izspiedējvīruss |

| Atklāts | 2018. gada 30. janvāris |

| Inficētās sistēmas | Windows |

| Inficētajiem failiem pievienotais paplašinājums | .gdcb, .crab |

| Izpirkuma ziņa | GDCB-DECRYPT.txt |

| Izpirkuma maksa | 1.54 DASH ($ 1126) |

| Vai ir atšifrējams? | Jā |

| Versijas | GandCrab v2 |

Pēc divu mēnešu darbības izspiedējvīruss šķita sakauts. Cīņā pret to iesaistījās Rumānijas policija, Bitdefender un Europols, kuri atklāja programmas koda trūkumus un visbeidzot arī tajā iesaistītos kibernoziedzniekus. Šī procesa rezultātā Bitdefender izveidoja bezmaksas GandCrab atšifrētājprogrammu, kas ir pieejama NoMoreRansom vietnē.

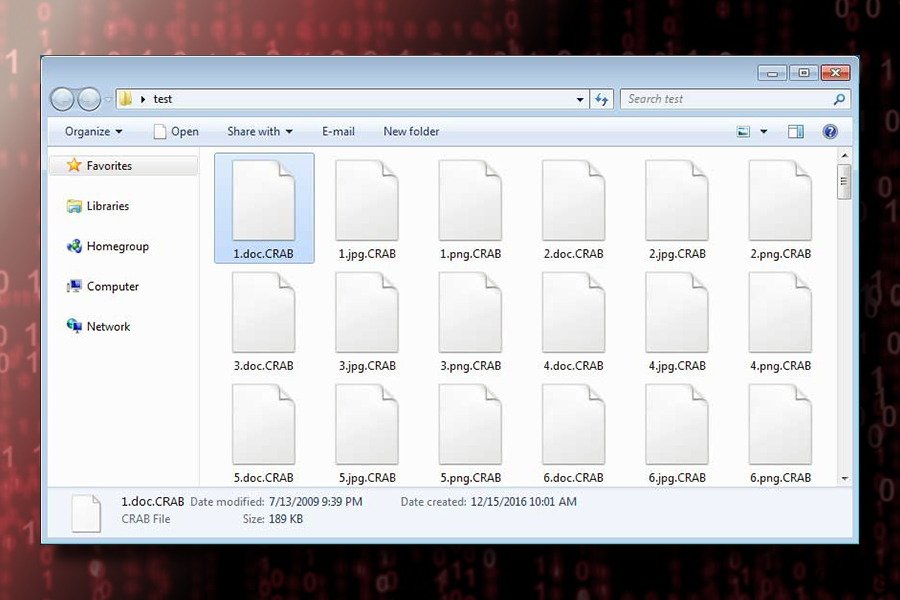

Taču šķiet, ka tas nav apturējis vīrusa autorus. Spam kampaņu veidā aizvien cirkulē otrā GandCrab versija un tā no saviem upuriem pieprasa 1.54 DASH lielu izpirkuma maksu failu atšifrēšanai. Lai arī upuri var atšifrēt failus, kurus inficēja oriģinālā vīrusa versija, klajā ir laista uzlabotā versija ar nosaukumu GandCrab v2. Hakeri izlaboja drošības speciālistu atklātās nepilnības, tāpēc bezmaksas atšifrētājs nepalīdzēs failiem, kurus skārusi GandCrab v2. Uz doto brīdi, tā pievieno .CRAB faila paplašinājumu un tāpēc to bieži vien sauc arī par .CRAB faila paplašinājuma vīrusu.

Tāpat izspiedējvīruss tiek izplatīts kā pakalpojums Krievijas melnajā tīklā. Saskaņā ar Check Point informāciju, hakeri jau ir iemanījušies nopelnīt vairāk nekā 600 000 ASV dolāru pateicoties inovatīvajai GandCrab Sadarbības programai. Vīrusa veidotāji arī maksā 60-70% no savas peļņas tehniskā atbalsta “darbiniekiem”. Pēc pētnieku rīcībā esošajiem datiem, šai šifrētājprogrammai ir gandrīz 100 aktīvo sadarbības parneru. 80 no tiem ir veiksmīgi izplatījuši 700 dažādus šīs ļaunatūras paraugus. Vairāk nekā 70% inficēto datoru atrodas Lielbritānijā un ASV, tāpēc vīruss acīmredzots izstrādāts ar mērķi sasniegt angliski runājošus lietotājus.

2018. gada aprīļa vidū, izspiedējvīrusa pētnieki ziņoja par to, ka Magnitude EK ir pārslēgušies uz GandCrab izspiedējvīrusa pavairošanu. Agrāk šī platforma izplatīja Magniber izspiedējvīrusu Dienvidkorejas interneta lietotājiem, taču nu šis tandēms ir manīts darbojamies Skandināvijas valstīs. Ja jums ir kaut mazākās aizdomas, ka jūsu dators ir ticis inficēts, pārliecinieties, ka esat no tā atbrīvojušies ar FortectIntego.

Exploit Kit ir radījuši bezfailu tehniku izspiedējprogrammas vērtuma palaišanā. Šis vērtums ir šifrēts, izmantojot VBScript.Encode/JScript.Encode skriptu un tas tiek instalēts datora atmiņā. Kad vērtums tiek palaists, izspiedējvīruss noglabā explorer.exe failu un veic datora piespiedu palaišanu. Pēc tam tiek iespējots šifrētājs, kurš šifrē failus, izmantojot .CRAB failu paplasinājumu. Šķiet, ka Magnitude EK galvenokārt tiek lietots, lai izplatītu GandCrab 2 versiju, kuru pagaidām nav iespējams atšifrēt.

Tāpat GandCrab var tikt izplatīts ar ļaunprātīgu reklāmu kampaņas – Seamless – palīdzību, kura novirza lietotāju uz RIG izmantotājkomplektu. Šī programmatūra ir radīta tā, lai atklātu sistēmas “vājos punktus” un tos izmantotu, lai inficētu sistēmu ar failus šifrējošu vīrusu vai citu datoram bīstamu programmu.

Kā uzsver kiberdrošības specialisti,, GandCrab šobrīd tiek izspatīti ar mēstuļu palīdzību. Tajās ziņas virsraksts ir Receipt Feb-21310 [nejauši izvēlēti skaitļi]. Sūtītāja vārds var atšķirties, bet otrā e-pasta daļa vienmēr ir @cdkconstruction.org. Izspiedējvīrusa izmantotā mēstule satur PDF pielikumu un “DOC attached” kā ziņas tekstu.

GandCrab balstās uz .doc failu, kurš tiek lejupielādēts sistēmā, kolīdz upuris noklikšķina uz ļaunprātīgā pielikuma. Pēc tam .doc fails palaiž PowerShell skriptu un izveido izmantotājfailu (sct5.txt), kurš šobrīd spēj ietekmēt 64-bitu sistēmu. Kā norādījuši vairaki ļaunatūru pētnieki, sct5.txt fails nepalaiž galējo GandCrab vīrusa vērtumu, bet gan palaiž izmantotāju un darbojas tikai kā vidusposms, lai ļaunatūra varētu iekļūt datorā.

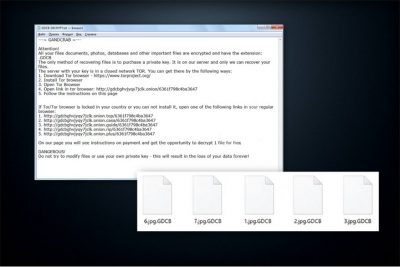

Pēc tam, kad dators ir inficēts, GandCrab uzsāk sistēmas vērtīgāko datu šifrēšanu. Pēc tās lietotājs vairs nav spējīgs piekļūt saviem failiem un tiek informēts par izspiedējvīrusa uzbrukumu, saņemdams izpirkuma ziņu GDCB-DECRYPT.txt failā:

—= GANDCRAB =—

Attention!

All your files documents, photos, databases and other important files are encrypted and have the extension: .GDCB

The only method of recovering files is to purchase a private key. It is on our server and only we can recover your files.

The server with your key is in a closed network TOR. You can get there by the following ways:

1. Download Tor browser – https://www.torproject.org/

2. Install Tor browser

3. Open Tor Browser

4. Open link in tor browser: http://gdcbghvjyqy7jclk.onion/[id]

5. Follow the instructions on this pageOn our page you will see instructions on payment and get the opportunity to decrypt 1 file for free.

DANGEROUS!

Do not try to modify files or use your own private key – this will result in the loss of your data forever!

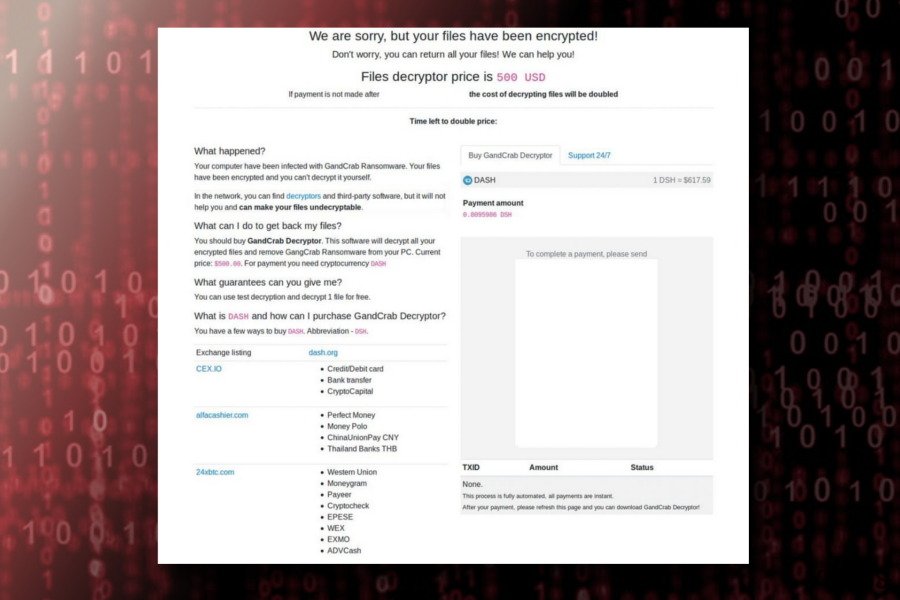

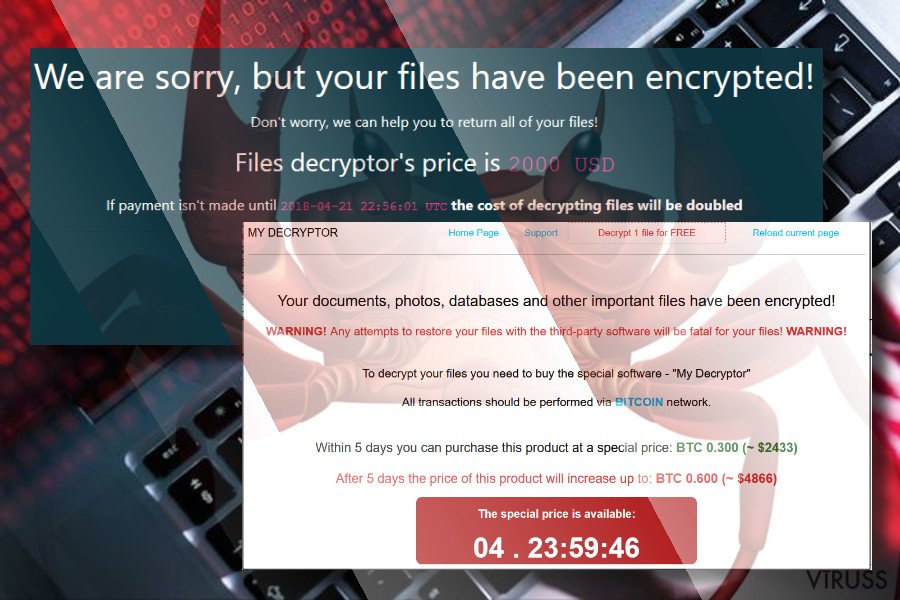

Kolīdz upuris ir veicis izpirkuma ziņā sniegtos soļus, viņš/viņa tiek novirzīta uz vietni, kas saucas GandCrab atšifrētājs. Cilvēkiem tiek norādīts izpirkuma maksas apjoms (aptuveni 1200$), atbalsta čats, DASH adrese un iespēja augšupielādēt vienu failu bezmaksas atšifrēšanai.

Ir vērts pieminēt, ka GandCrab izspiedējvīruss norāda ļoti konkrētu laika posmu, kurā lietotājs ir spiests pārskaitīt izpirkuma maksu, citādāk tā tiks dubultota. Taču, tas ir tikai mēģinājums iebiedēt upurus un piespiest tos veikt izpirkuma maksu, neapsverot nekādas citas iespējas.

Šī iemesla dēļ mēs jo sevišķi neiesakām sekot noziedzinieku uzstādītajiem noteikumiem, tā kā pastāv alternatīvas, ar kuru palīdzību jūs varat atgūt šifrētos failus. Tāpat iespējams izmantot speciālistu radītus atšifrētājus. Lai to izdarītu, vispirms ir nepieciešams noņemt GandCrab. NoVirus.uk speciālisti jau ir brīdinājuši ietekmētos lietotājus par to, ka šis ir augstas bīstamības vīruss un, ka tā dzēšanai nepieciešama profesionāla palīdzība vai spēcīga pretvīrusu programma.

GandCrab izspiedējvīruss ir failu šifrētājprogramma, kura kā izpirkuma maksu failu atšifrēšanai pieņem DASH valūtu

GandCrab izspiedējvīruss ir failu šifrētājprogramma, kura kā izpirkuma maksu failu atšifrēšanai pieņem DASH valūtu

Mūsu top programmas, kuras izmantot GandCrab noņemšanai, būtu FortectIntego vai Malwarebytes. Taču ir iespējams izmantot arī citas pretvīrusu programmas, lai dzēstu šo failus šifrējošo vīrusu. Detalizētākas instrukcijas dzēšanas procesa uzsākšanai varēsiet izlasīt šī raksta beigās.

Papildus vēlamies ieteikt NENOŅEMT GandCrab vīrusu pašu spēkiem. Tik sarežģītas izspiedējvīrusa programmatūras ir izveidotas tā, lai tās maskētos un iekļautos normālos datora darbības procesos. Sistēmas failu dzēšana var radīt neatgriezeniskas problēmas un veicināt šifrētājprogrammas atgriešanos. Šo iemeslu dēļ mēs iesakām zemāk sniegtajām vadlīnijām.

GandCrab izspiedējvīrusa versiju saraksts

.GDCB faila paplašinājuma vīruss. Šī GandCrab vīrusa versija tika atklāta dažas nedēļas pēc oriģinālās versijas palaišanas. Gluži tāpat kā šīs versijas priekštecis, tā izplatās inficētu mēstuļu pielikumu veidā un palaiž vērtumu, kolīdz pielikums tiek atvērts.

Tas mērķē uz vispopulārākajiem failiem, tostarp .doc, .txt, .jpg, .png, .audio, .video, u.c., un katram no tiem pievienoa .GDCB faila paplašinājumu. Vīruss uz lietotāja darbvirsmas izveido GDCB-DECRYPT.txt failu, kurā lietotājs tiek mudināts lejupielādēt Tor pārlūkprogrammu un pārskaitītf 1.54 DASH lielu izpirkuma maksu. Izpirkuma maksas summa pieaug, ja upuris kavē maksājuma veikšanu.

GandCrab2. Otrā izspiedējvīrusa versija šobrīd nav atšifrējama. Pirms jaunās versijas publiskošanas hakeri uzlaboja iepriekšējās versijas trūkumus, kurus marta beigās atklāja kiberdrošības eksperti.

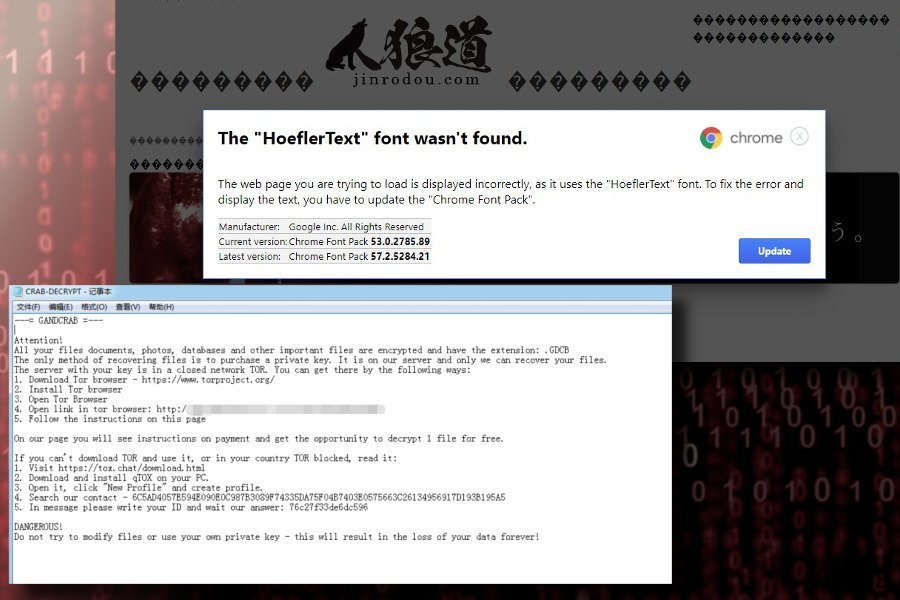

GandCrab2 tiek izplatīts ar Seamless ļaunprātīgās reklāmas kampaņas palīdzību, kas novirza upuruas uz RIG izmantotājkomplektu. Taču, atšķirībā no pirmās versijas, tā var sasniegt savus upurus, izmantojot arī viltus Hoefler Teksta fonta atjauninājumus.

Tas bloķē datus ar .CRAB faila paplašinājumu un sagatavo CRAB-DECRYPT.txt izpirkuma ziņu. Apmaiņā pret privātu atšifrēšanas atslēgu hakeri pieprasa 500 dolāru lielu izpirkuma maksu Dash valūtā, izmantojot Tor pārlūku. Lai arī sākotnēji speciālisti apsvēra, ka šī versija ir oriģinālās versijas kopija, šķiet, ka tā ir uzlabota tā, lai faili netiktu cauri bezmaksas atšifrēšanas programmai.

Speciālisti piedāvā bezmaksas GandCrab atšifrētāju

IT speciālisti no labi zināmā NoMoreRansom.org projekta beidzot ir izstrādājuši GandCrab atšifrētājprogrammu. Ikvienam, kurš vēlas atgriezt failus, kas bloķēti ar .GDCB faila paplašinājumu, šī programma ir brīvi pieejama. Links uz to sniegts šī raksta beigās.

Tomēr speciālisti uzsver, ka atšifrēšanas rīka izmantošanai vispirms nepieciešams atbrīvoties no paša GandCrab vīrusa. Citādāk izspiedējvīruss turpinās atkal un atkal šifrēt datorā esošos datus.

Viņi iesaka izmantot profesionālus drošības rīkus izspiedējvīrusa dzēšanai no sistēmas. Mēs īpaši iesakām izmantot tās programmas, kas piedāvātas raksta beigās. Ja neesat spējīgi piekļūt inficētajiem failiem ar oficiālā GandCrab atšifrētāja palīdzību, ir dažas alternatīvas metodes, kas var līdzēt.

Piemēram, lai arī vīruss ir radīts, lai dzēstu Shadow Volume kopijas, tas var kļūdīties. Šajā gadījumā jūs varat izmantot ShadowExplorer vai līdzīgu trešās-puses programmatūru, kas var palīdzēt atgūt vismaz daļu bloķēto failu.

Turklāt jūs pilnībā varat atgūt failus, nemaksājot izpirkuma maksu, izmantojot dublējumkopijas. Ja jūs tādas neesat izveidojuši, iesakām iepazīties ar raksta beigās sagatavotajām alternatīvajām datu atjaunošanas metodēm.

Šis vīruss lieto izmantotājkomplektus, lai iekļūtu sistēmā

Izmantotajkomplekti ir radīti tā, lai tie atklātu nepilnības sistēmā, kurai tie uzbrūk, un ar ļaunprātīgas programmas palīdzību šīs nepilnības tiek izmantotas datora inficēšanā. Šo konkrēto izspiedējvīrusu izplata gan Rig un GrandSoft izmantotājkomplekts, gan Magnitude izmantotājkomplekts.. Šai sarežģītajai programmatūrai nav nepieciešams saņemt lietotāja atļauju, lai sistēmā instalētu ļaunatūru.

Turklāt ir vērts paturēt prātā, ka izmantotājkoplekti nav vienīgā izspiedējvīrusa izplatīšanas metode. Kibernoziedzinieki var izmantot cilvēku lētticību un izplatīt mēstules, kas satur ļaunprātīgus pielikumus. Visbiežāk šīs vēstules ir maskētas kā iepirkumu rēķini vai citi līdzīgi dokumenti no zināmiem zīmoliem un uzņēmumiem. Naivākie lietotāji mēdz atvērt šos inficētos pielikumus, kā rezultātā dators tiek inficēts.

Kā jau esam uzsvēruši iepriekš, šī izspiedējvīrusa autori aktīvi izplata mēstules. Šo spam vēstuļi virsraksts vienmēr ir vienāds: Receipt Feb-21310 [ nejauši izvēlēti skaitļi]. Vienīgais, kas var atšķirties, ir sūtītāja vārds, taču e-pasta beigu daļa ir nemainīga: @cdkconstruction.org. Šī mēstule nesatur pārāk daudz informācijas, izņemot to, ka “dokuments pievienots pielikumā” (“DOC attached”).

Tādēļ mēs iesakām būt ļoti piesardzīgi, lietojot internetu un e-pastu. Ir būtiski pievērst pastiprinātu uzmanību tam, kādas vēstules jūs atverat. Ļaunprātīgas ziņas iespējams atpazīt pēc gramatikas kļūdām vai aktīvu mudināšanu atvērt pielikumu, “lai uzzinātu tālāku informāciju”. Lūdzu, neveriet vaļā pielikumus, kas pievienoti aizdomīgiem e-pastiem, jo sevišķi failus ar JS, .EXE, .COM, .PIF, .SCR, .HTA, .vbs, .wsf, .jse, .jar vai citiem šaubīgiem faila paplašinājumiem. Tāpat iesakām izvairīties no aizdomīgu vietņu apmeklēšanas, jo to autori var būt kibernoziedznieki, kuri šīs vietnes izmanto augsta riska vīrusu pavairošanai.

Apgūstiet veidus, kā droši atinstalēt GandCrab un atgūt savus datus

Ja vēlaties noņemt GandCrab izspiedējvīrusu un sākt datu atjaunošanu, vienīgais risinājums ir drošības programmatūras izmantošana. Ņemiet vērā, ka to nepieciešams izdarīt pēc iespējas ātrāk, lai apturētu sistēmas inficēšanu. Pēc tam jūs varēsiet atšifrēt izspiedējvīrusa bloķētos failus.

Lai labotu sistēmu, cik vien ātri iespējams (kolīdz datorā esat pamanījuši bloķētos failus) lejupielādējiet profesionālu drošības programmtūru. Lai dzēstu GandCrab vīrusu, mēs iesakām izmantot FortectIntego, SpyHunter 5Combo Cleaner vai Malwarebytes, Šīs programmas tika izmantotas vīrusa testēšanai. Pēc tam, kad esat uzinstalējuši kādu no šīm lietotnēm, veiciet pilnu sistēms skenēšanu šī failus šifrējošā vīrusa atrašanai. Diemžēl šīs programmas nevarēs atšifrēt bloķētos failus.

Ņemiet vērā, ka pretvīrusu programmas lejupielāde varbūt uzreiz nebūs iespējama. Lai to varētu izdarīt, būs nepieciešams pārstartēt datoru Drošajā rezīmā ar tīklu vai jāpaļaujas uz Sistēmas atjaunošanu. Šī raksta beigās esam snieguši detalizētas instrukcijas par to. Papildus jau iepriekšminētajam mūsu speciālisti ir sagatavojuši sarakstu ar alternatīvām failu atjaunošanas metodēm.