Noņem PayDay vīrusu (Noņemšānas gids) - atjaunināts Jan 2018

PayDay vīrusa dzēšanas instrukcija

Kas ir PayDay izspiedējvīruss?

PayDay izspiedējvīruss turpina savu ļaunprātīgo darbību, izlaižot jaunus variantus

PayDay izspiedējvīruss ir ļaunprātīga programma, kuras izplatīšanās tika novērota 2016. gada beigās. Sākotnēji tās mērķis bija Portugāles datorlietotāji. Tomēr hakeri turpina izlaist jaunas kriptoļaunprogrammatūras versijas, kas uzbrūk cilvēkiem visā pasaulē. Visjaunākais variants varētu būt Sexy ransomware, kas tika atklāts 2017. gada novembrī.

Payday vīruss ir balstīts uz HiddenTear un izmanto AES kriptogrāfiju. Tas pievieno .sexy, bet jaunā versija katram kodētajam failam pievieno .[email] -id-id.payday faila paplašinājumu. Jūs varat atgūt piekļuvi saviem datiem, izmantojot standarta vai pārlases HiddenTear dekriptoru.

Kamēr PayDay šifrē datus, jūs, iespējams, pamanāt sistēmas palēnināšanos. Dators var palēnināties daudzu dažādu iemeslu dēļ, un izspiedējvīruss noteikti nav pirmais, kas ienāk prātā.

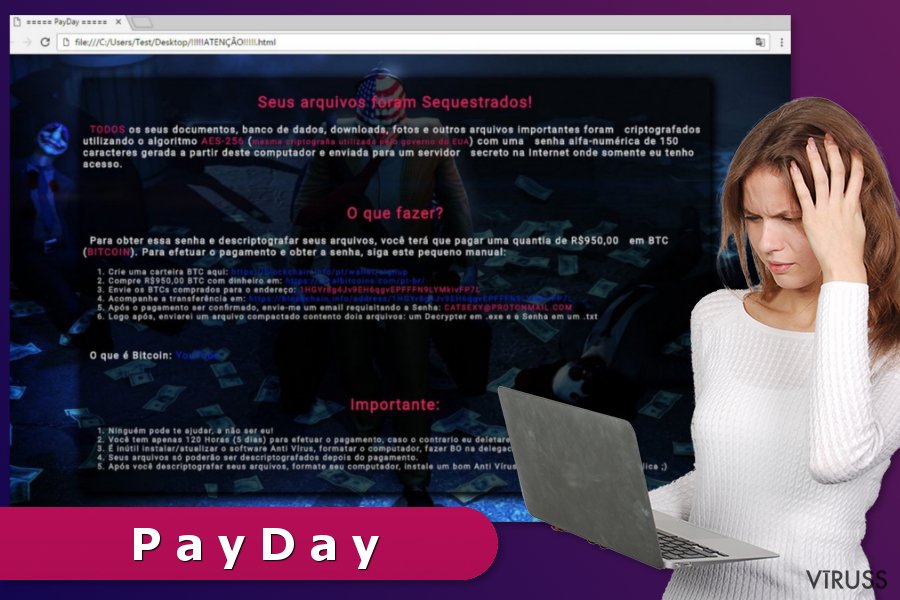

Tiklīdz PayDay izspiedējvīruss padara visus mērķa failus par nederīgām datu daļām, tas izveido hiperteksta iezīmēšanas valodas formāta failu ar nosaukumu !!!!! ATENÇÃO !!!!!. html un saglabā to lietotāja darbvirsmā. Izpirkuma paziņojums atveras, izmantojot tīmekļa pārlūkprogrammu, un portugāļu valodā izskaidro, ka faili ir šifrēti, un tagad upurim ir jāmaksā, ja viņš kādreiz atkal vēlas tos redzēt vai izmantot.

PayDay ļaunprogrammatūra pieprasa R $ 950, kas ir aptuveni 286 USD. Vīruss atsakās saņemt izpirkumu jebkurā citā valūtā, izņemot bitkoinus, jo šādi izspiedējvīrusa autori var saņemt naudu un palikt anonīmi. Noziedznieki atstāj kontaktpersonas e-pasta adresi gadījumā, ja upuris vēlas kaut ko pajautāt – [email protected].

Jums nevajadzētu uzķerties uz izspiedējvīrusa draudiem un atbrīvoties no šī vīrusa, cik ātri vien iespējams, jo tas ir vēl viens atšifrējams HiddenTear variants. Noņemiet PayDay, izmantojot zemāk dotos norādījumus un pēc tam sagatavojieties datu atšifrēšanas procesam, kas visus .sexy failus pārveidos par normāliem.

Lai likvidētu šo kriptoļaunprogrammatūru, jums ir jāiegūst profesionāls pretvīrusu vai ļaunprātīgas programmatūras noņemšanas rīks, piemēram, FortectIntego vai Malwarebytes. Tomēr jums jāizskata arī PayDay noņemšanas norādījumi raksta beigās, lai uzzinātu, kā veiksmīgi paveikt šo uzdevumu.

Sexy izspiedējvīruss varētu būt šo pēdējo ļaunprogrammatūru pēcnācējs

Sexy vīruss pievieno .sexy failu paplašinājumu arī kodētajiem datiem. Kaut arī izpirkuma summa vēl nav norādīta, kibernoziedznieki pieprasa sazināties pa [email protected] e-pasta adresi, lai vienotos par cenu par atšifrēšanas rīku.

Bez tam, upuriem ir atļauts nosūtīt vienu failu bezmaksas atšifrēšanai, kas nesatur vērtīgu informāciju. Lai gan blēži mēģina iemantot cilvēku uzticību, iesakām koncentrēt uzmanību uz Sexy noņemšanu. Ir skaidrs, ka viņi grasās apturēt savu ļaunprātīgo darbību. Tādējādi, maksājot izpirkuma maksu nemotivējiet tos izstrādāt jaunas versijas, kas ir līdzīgas PayDay izspiedējvīrusam vai atjaunināt šo.

PayDay izsūta portugāļu valodā rakstītu izpirkuma ziņu

PayDay izsūta portugāļu valodā rakstītu izpirkuma ziņu

Iepazīšanās ar jaunu izspiedējvīrusa variantu

Šā gada oktobrī kiberdrošības speciālisti NoVirus.uk ir pamanījuši kriptoļaunprogrammatūras pearaugu, kas pievieno .[]-id-.payday faila paplašinājumu faila nosaukuma beigās. Tiek uzskatīts, ka izspiedējvīruss ir nedalāmi saistīts ar BTCWare kopā ar PayDay vīrusu.

Pēc datu šifrēšanas pabeigšanas vīruss piegādā! RETURN FILES !!. txt failu, kas īsi informē par izspiedējvīrusa uzbrukumu:

all your files have been encrypted

want return files?

write on email: [email protected]

Vēlāk ļaunprogramma atver payday.hta failu ar turpmākiem norādījumiem. Jaunākajā versijā ir iekļautas jaunas e-pasta adreses: [email protected] un [email protected]. Atklāts, ka ļaunprātīgā programmatūra izplatās, izmantojot surogātpastu ar nosaukumu Schedule_order.r03. Lai gan ļaunprātīgo programmu izstrādātājs izliekas par KAVITA uzņēmuma pārstāvi, apskatiet ziņojuma saturu:

Dear Sir,

Attached, please find attached Memo in the folder for purchase requests

Kindly issue requested Order confirmation at your earliest.

Looking forward to your cooperation in the matter for which thank you beforehand.

Ļaunprogrammatūras krāpnieki neapgrūtina sevi, lai uzrakstītu ziņojumu pareizā angļu valodā. Daudzās gramatikas kļūdas un pieturzīmju trūkums jau liecina par ziņojuma maldinošu izcelsmi. Turklāt šī PayDay izsspiedējvīrusa pārlases uzbrukuma stratēģiju, īpaši meklē vājus attālinātās darbvirsmas protokolus. Ir trešo pušu rīki, kas palīdz jums tos pārvaldīt un mainīt tos uz sarežģītākiem.

Lai mazinātu varbūtību saskarties ar izspiedējvīrusu, var būt lietderīgi šie ieteikumi:

- iestatiet ierobežojumu neveiksmīgiem pieteikšanās mēģinājumiem

- aktivizējiet divpakāpju verifikāciju

- atjauniniet drošības lietojumprogrammas un svarīgākās programmatūras, piemēram, Java un Adobe Flash Player, tiklīdz tiek izdoti atjauninājumi

- izveidojiet sarežģītas paroles, kas sastāv no burtiem, pieturzīmēm, burtiem un cipariem (izvairieties no pilnas vārdnīcas formas vārdu lietošanas)

Jebkurā gadījumā pasteidzieties un noņemiet kriptovīrusu no sistēmas, un izmēģiniet BTCWare, vai arī HiddenTear atšifrēšanas programmatūru.

Neatveriet surogātpastus

Parastā izmantotā izplatīšanas metode ir tādu pikšķerēšanas e-pastu sūtīšana, kas lejupielādē ļaunprogrammatūras izpildfailus. Surogātpasta e-pasta ziņojumi izskatās ļoti īsti. Tādējādi upuri tiek ar viltu mudināti atvērt pielikumus, kas paredzēti, lai iepfiltrētu sistēmā izspiedējvīrusu. Bez tam, failu šifrēšanas vīruss varētu izplatīties ar ļaunprātīgo programmu saturošām reklāmām, kā arī izmantojot ievainojamību ekspluatācijas rīku komplektus .

Tāpēc mēs iesakām jums atturēties no reklāmām, kas sola pārāk daudz laba, lai būtu patiesi piedāvājumi. Tāpat ir ieteicams ignorēt reklāmas no apšaubāmām trešo pušu vietnēm, it īpaši, ja tās mudina instalēt “nepieciešamos atjauninājumus”. Šādi atjauninājumi parasti ir komplektā ar ļaunprātīgiem elementiem. Visbeidzot, uzmanieties no ievainojamību ekspluatācijas rīku komplektiem, kuri uzglūn no komopromitētām vai vienkārši infekciozām tīmekļa vietnēm un mēģina izmantot programmatūras ievainojamības apmeklētāju datoros.

PayDay vīrusa noņemšanas procedūra

Ieteicams noņemt PayDay vīrusu ar uzticamu drošības programmatūru, jo tā ietaupīs jūsu laiku un likvidēs citas ļaunprātīgas programmas, kas varētu traucēt jūsu datora veiktspēju. Mēs arī vēlamies jūs brīdināt, ka ļaunprogramma var liegt jums lejupielādēt pretvīrusu programmatūru. Jūs varat to apiet, iepriekš sāknējot datoru drošajā režīmā.

Turklāt jums vajadzētu zināt, ka ir iespējama, bet nav ieteicama arī manuālā PayDay noņemšana. Ja jums nav pietiekami daudz pieredzes, varat viegli izdzēst nepareizus failus vai reģistra atslēgas, kas var izraisīt daudzas ar stabilitāti saistītas datora problēmas.

Tādēļ iesakām jums iztīrīt sistēmu, izmantojot FortectIntego, SpyHunter 5Combo Cleaner vai Malwarebytes (vai pretvīrusu programmu, kāda jums ir). Ja izspiedējvīruss neļauj instalēt vai izmantot drošības programmatūru, jums varētu būt noderīgi zemāk dotie norādījumi.

Manuālā PayDay vīrusu dzēšanas instrukcija

Noņem PayDay lietojot Safe Mode with Networking

Dotie norādījumi jums parādīs, kā novērst Payday izspiedējvīrusa radīto bloķēšanu, lai lejupielādētu drošības programmatūru.

-

1 solis: Atsāknē datoru līdz Safe Mode with Networking

Windows 7 / Vista / XP- Klikšķini uz Start → Shutdown → Restart → OK.

- Kad dators kļūst aktīvs, sāciet spiest F8 vairākas reizes līdz Jūs redzat Advanced Boot Options logu.

-

Izvēlieties Safe Mode with Networking no saraksta

Windows 10 / Windows 8- Nospiediet Power, kad parādas pieslēgšanās logs. Tad nospiediet un turiet Shift (atrodas uz tastatūras) un klikšķiniet uz Restart..

- Tagad izvēlieties Troubleshoot → Advanced options → Startup Settings un beidzot nospiediet Restart.

-

Kad dators kļust aktīvs, izvēlieties Enable Safe Mode with Networking iekš Startup Settings loga.

-

2 solis: Noņem PayDay

Pieslēdzies Jūsu inficētajam lietotājam un atveriet meklētāju. Lejupielādējiet FortectIntego vai jebkuru citu pretvīrusu programmu. Atjauniniet to pirms pilnas sistēmas skenēšanas un noņemiet visus ļāunprātīgos failus, kas saistīti ar izpirkumu pieprasošo programmu un pabeidziet PayDay noņemšanu.

Ja izpirkumu pieprasoša programma bloķē Safe Mode with Networking, pamēģiniet nākošo metodi.

Noņem PayDay lietojot System Restore

Daži upuri ziņo, ka nešķiet, ka iepriekš minētie norādījumi palīdzētu. Šādā gadījumā jums vajadzētu izmēģināt alternatīvo metodi:

-

1 solis: Atsāknē datoru līdz Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikšķini uz Start → Shutdown → Restart → OK.

- Kad dators kļūst aktīvs, sāciet spiest F8 vairākas reizes līdz Jūs redzat Advanced Boot Options logu.

-

Izvēlieties Command Prompt no saraksta

Windows 10 / Windows 8- Nospiediet Power, kad parādas pieslēgšanās logs. Tad nospiediet un turiet Shift (atrodas uz tastatūras) un klikšķiniet uz Restart..

- Tagad izvēlieties Troubleshoot → Advanced options → Startup Settings un beidzot nospiediet Restart.

-

Kad dators kļust aktīvs, izvēlieties Enable Safe Mode with Command Prompt iekš Startup Settings loga.

-

2 solis: Atjaunojiet rūpnīcas iestatījumus

-

Kad parādās Command Prompt, ievadietcd restore un noklikšķiniet uz Enter.

-

Tad ierakstiet Enter un vēlreiz nospiediet Enter .

-

Kad parādās jauns logs, klikškini uz Next un izvēlieties atjaunošanas laiku pirms inficēšanas ar PayDay. Pēc tam klišķiniet uz Next.

-

Tagad klikškini uz Yes, lai sāktu sistēmas atjaunošanu.

-

Kad parādās Command Prompt, ievadietcd restore un noklikšķiniet uz Enter.

Visbeidzot, JUms vajadzētu padomāt par aizsardzību pret šifrēšanas-izpirkumu pieprasošām programmām. Lai pasargātu Jūsu datoru no PayDay un citām kaitīgām programmām, izmantojiet pretvīrusa programmas kā FortectIntego, SpyHunter 5Combo Cleaner vai Malwarebytes